לינק מפוקפק בסמס חשוד מסביר איך לא להתגונן מהאקרים של חמאס • גוגל נגד התגוננות מריגול פרסומי • הונאת הקליקים הענקית » רבע לדיגיטל

![]()

אתרים וגולשים מזוייפים טוחנים כסף מפרסומות

“Methbot Operation” היא הונאת קליקים (clickfraud) עצומה בהקיפה שחשפה חברת הסייבראבטחה ווייטאופס, ובה סייברנוכלים רוסים יצרו רשת של למעלה מרבע מיליון אתרים מזוייפים שהתחזקו ליותר מ-6100 אתרי חדשות ותוכן, ויותר מחצי מיליון בוטים שהתחזו לגולשים, גלשו לאותם אתרים והקליקו על המודעות שהוצגו בהן, שהיו הדבר האמיתי היחיד בהונאה הזאת. הנוכלים חטפו את המודעות הללו מאתרי החדשות והתוכן האמיתיים וגרמו להן להיות מוצגות באתרים הזוייפים, וגרפו לחשבונותיהם את ההכנסות מההקלקות המזוייפות עליהם – כ-3-5 מיליון דולר ביום למודעות וידאו שעינו של אדם מעולם לא צפתה בהם. דיברנו על ההונאה עם אדיר רגב, מנכ”ל חברת הפרסום המקוון מבוסס הדאטה Go.

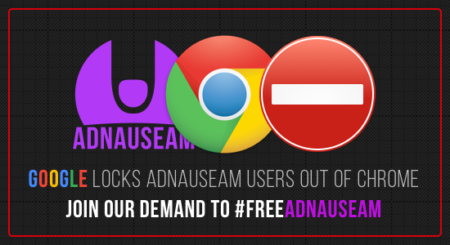

גוגל כרום: אסור להתגונן מריגול פרסומי

כשאנחנו מקליקים על פרסומות, רשת הפרסום משתמשת במידע הזה כדי לבנות ולעדכן את הפרופיל הפרסומי שלנו. דרך פסיבית להילחם בכך היא לשים חוסם פרסומות ולהתעלם מהן, ולאפשר לרשת הפרסום לאסוף מידע מסיגנלים אחרים. דרך אקטיבית ואגרסיבית היא להקליק על כל הפרסומות בכל דף רשת שאנחנו מבקרים בו, ובכך לזבל אותה במידע שהופך את הפרופיל הפרסומי שלנו לבלתי רלוונטי. שילוב של שתי הדרכים הללו הוליד את AdNauseam, תוסף-דפדפן שחוסם את הפרסומות כך שהמתגלצ’ים לא רואים אותן, ובמקביל מקליק על כולן כדי לזבל את רשת הפרסום.

התוסף קיים לדפדפנים פיירפוקס וכרום, אבל לא עובד באחרון מאז תחילת ינואר, בגלל החלטה של גוגל. החברה שיצרה את כרום ומתפרנסת מפרסום, הסירה את התוסף מחנות התוספים וחסמה אותו בדפדפנים שבו הוא כבר מותקן. מאחורי אדנוזיאם – משחק מילים על “פרסומת” באנגלית ו”עד בחילה” בלטינית – עומדים דניאל סי. האו מהונג קונג, הלן ניסנבאום מניו יורק ומושון זר-אביב מישראל, שסיפר על כך ב”רבע לדיגיטל”.

בראיון מקדים לעורכת התוכנית אחינעם קפון אמר זר-אביב: “זה עובד כמו כל חוסם פרסומות למעט פונקציה מיוחדת שלוחצת על כל הפרסומות. כל פרסומת מקבלת קליק והם נספרים אצל רשתות הפרסום ומבלבלות אותן לגבי מה אנחנו רוצים. זה קצת מערער את היחסים בין המפרסמים לרשתות הפרסום. הם לא באמת יודעים על מה לדרוש כסף ועל מה לא. המטרה היא שאם אתם לא מכבדים את הזכות שלנו לפרטיות ומייצרים עלינו פרופילים – אנחנו נשתמש בזה נגדכם ונשבש את המעקב אחרינו. אנחנו החברה היחידה שעושה בדיוק את זה. לפני כן, היה פרוייקט שהשותפים שלי עשו, שיוצר כל הזמן חיפושי סרק כדי שלא אפשר יהיה לבנות פרופיל. הלן, אחת השותפות, גם כתבה ספר על הגנת פרטיות על ידי הצפת מידע.

“הפרוייקט התחיל בפיירפוקס, הוא קיים כבר שלוש שנים, ולפני חצי שנה השקנו את הגרסא לכרום. זה מאוד מעניין, כי גוגל היא אחת החברות שהמודל הכלכלי שלה מבוסס על מעקב אחרי משתמשים ללא ידיעתם וללא יכולת להשפיע. היה ברור שזה יהיה מעניין להכניס את הדבר הזה לגוגל, וכחצי שנה שמשתמשים הורידו את האפליקציה. ב-30 בדצמבר, אדנוזיאם הוסרה מחנות האפליקציות של גוגל. ולא רק זה, אלא שכרום מונעת מלהשתמש באדנוזיאם. הם אמרו שעברנו על חוק מאוד מוזר – שתוסף לכרום יכול לעשות רק פונקציה אחת. לא ברור מה הפונקציה שאנחנו עושים שנראית להם לא לגיטימית. זה שם אותנו במקום בעייתי. ניסינו לנחש, העלנו עוד עדכון אבל זה לא עזר. התפרסמו לא מעט כתבות, היה רעש בטוויטר וברדיט ובהאקרניוז – יצאו נגד גוגל ונגדנו. גוגל חזרו אלינו שוב בימים האחרונים והם טוענים שהפונקציה הבעייתית זה לא זה שלוחצים על פרסומות אלא שאנחנו מגנים על יוזרים מפני נוזקות – תוכנות שמזיקות. אנחנו לא יכולים לעשות את מה שאנחנו עושים בלי להגן על יוזרים מפני תוכנות מזיקות ברשת. כל חוסם פרסומות אחר עושה את אותו הדבר. אין פה פונקציה שונה. לא ברור האם הם מנסים למצוא תירוצים כדי לזרוק אותנו לכל הרוחות, או שיש פה שינוי מדיניות שהולך להשפיע על חברות רבות.

“אחת הסיבות ליצירת הפרוייקט הוא רשתות פרסום שיכולות לעשות מה שהן רוצות בזמן שליוזרים אין שום השפעה. את יכולה לסמן שלא יאספו עלייך מידע, אבל הם לא מכבדים את זה. אבל אנחנו החלטנו שבאתרים שמכבדים את זה, לא נקליק על הפרסומות שלו”.

גוגל מסרה לאתר קונסומריסט: “צוות קשרי המפתחים שלנו נמצא בקשר עם המפתחים לסייע להם להגיש מחדש את התוסף כדי להוסיף אותו מחדש לחנות”.

“זו דרך מעניינת לנסח את זה”, צחק זר-אביב. “עוד נראה”.

הצעדים של גוגל צריכים להזכיר לנו ולהזהיר אותנו, המשתמשים, שפלטפורמות של גוגל שאנחנו משתמשים בהן – מדפדפן דרך משקפי מציאות מדומה ועד עצמכוניות ומי יודע מה עוד יהיה בעתיד – אוספות עלינו מידע, לא נמצאות בשליטתנו ולא יצייתו לפקודותינו אם אלו יסתרו את האינטרסים והרצונות של גוגל.

לחמאס יש האקרים!!!!1 הקליקו על לינק מפוקפק שהגיע בסמס חשוד כדי לגלות איך לא להתגונן

צה”ל חשף באחרונה שזרוע הסייבר של החמאס גרמה לעשרות חיילים להדביק את הסלולריים שלהם ברוגלות, באמצעות הנדסה חברתית. לוחמי הסייבר של החמאס התחזו לנשים וגברים בפייסבוק, פלירטטו עם חיילים בצ’ט והציעו להם להתקין אפליקציית וידאו-צ’ט שלא דרך חנויות האפליקציות הרשמיות, אלא בהתקנה ישירה של קובץ. האפליקציה היתה למעשה רוגלה שאיפשרה לחמאס לשלוט על המכשירים, לגנוב מהם מידע ולרגל באמצעותם אחרי החיילים והצבא.

זמן לא רב אחרי החשיפה הזאת בוצעה מה שנראה כמו נסיון התקפה נוסף.

המתקפה החלה בהודעת סמס שישראלים רבים קיבלו. ההודעה לא נשלחה ממספר טלפון סלולרי, אלא משולח שהוצג כ-“IDF” (“צה”ל” באנגלית), זיהוי המשמש את צה”ל לשליחת הודעות סמס לחיילי מילואים. השולחים ניצלו את העובדה שתשתיות הסמס מאפשרות הצגת מחרוזות טקסט בתור כתובת השולח, כך שאפשר להכניס טקסט או כל מספר טלפון שרוצים, והנמענים לא יוכלו להבדיל בין הודעה שבאמת נשלחה מאותו גורם/מספר להודעה מגורם זדוני. במקרה שהשולח בוחר להשתמש באותיות ולא במספר טלפון, הנמענים לא יכולים להשיב לו ולהתקשר אליו.

בגוף ההודעה נכתב:

נחשף: כך חמאס חודר לכם לטלפון ושולט בו מרחוק. היזהרו! goo.gl/UhoIc0

האקרים זדוניים משתמשים בציניות בהפחדות כאלו כדי לגרום לקורבנותיהם להיבהל ולפעול בפזיזות, כשבאופן אירוני, דווקא הנסיון של הקורבנות להגן על עצמם מפני סייברפגיעה הוא זה שחושף אותם לפגיעה כזו.

הלינק בגוף ההודעה הוא לינק מקוצר בשירות הקיצור של גוגל, ולא לינק ישיר לאתר שאליו הנמענים יגיעו בסופו של דבר. צה”ל נוהג להשתמש בלינקים מקוצרים, למרות שהדבר חושף מידע על חיילים שעלול לשמש קראקרים. בעוד שלינקים מקוצרים משמשים באופן לגיטימי במקומות שבהם לינקים מלאים הם ארוכים מדי או בלתי אסתטיים, האקרים זדוניים משתמשים בלינקים מקוצרים כדי לגרום לקורבנות להרגיש בטוחים ולהקליק עליהם, מתוך מחשבה שלינקים ארוכים יותר נראים חשודים, חושפים מראש פרטים על אתר היעד ועלולים להפחית את כמות ההקלקות.

מי שמכיר את הלינקים המקוצרים של גוגל יודע שהוא יכול לבדוק לאן הלינק מוביל בלי להיכנס אליו, על ידי הוספת התו פלוס (+) בסוף הלינק המקוצר, אבל כמה אנשים יודעים את זה, וכמה מהם יטרחו לבדוק? ב-15/1, יום שליחת הסמס המפוקפק, הוא זכה ל-17,540 כניסות, ואחר כך לטפטופים של מאות ואז עשרות כניסות, ובסך הכל כ-18,800 כניסות עד היום, מהן 3% מפייסבוק ו-96.6% “לא ידוע”, כלומר מהקלקות מסמסים.

הלינק מוביל לפוסט בדף הפייסבוק “אגף המודיעין של צה”ל“, שנכון לעכשיו יש לו כ-13.5 אלף עוקבים, פחות ממספר האנשים שהקליקו להיכנס אליו מהסמס המפוקפק. לדף אין סימון וי כחול, שיעיד שבפייסבוק וידאו את האותנטיות שלו. המתגלץ’ עדי אבנית תהה: “אגף המודיעין של צה”ל זה דף שנפתח בינואר עם מעט מאוד מידע בו.

יש בכלל ראיות שזה שייך לגוף רשמי ולא לאיזו חברת ‘סייבר’ קיקיונית?”. שלא לומר גורם עויין שמשתמש בפייסבוק כדי להפיל בפח חיילים.

הפוסט מכיל סרטון מתח מקצועי למראה שבו איש במדי צה”ל, פניו מוסתרים וקולו כנראה מעוות, מספר איך הדביק את עצמו בתמימות ברוגלה של חמאס.

אגף המודיעין של צה"ל חושף: ארגון הטרור חמאס פועל במסווה באמצעות זהויות גנובות ברשתות החברתיות, יוצר קשר עם חיילי צה"ל בסדיר ובמילואים ומצליח להשתלט על הטלפונים הניידים שלהם באמצעות וירוס.

עשרות פרופילים מזויפים נחשפו וסוכלו עד כה, האם הם חברים גם שלך?Posted by אגף המודיעין של צה"ל on Wednesday, January 11, 2017

פוסט אחר באותו עמוד מסביר: “כך תוודאו שהאויב לא שולט לכם בנייד”, ונותן הוראות לגבות, לאפס מכשיר ולמחוק תכנים בסלולרי אייפון ואנדרואיד. המתגלצ’ים הגיבו בפוסט וקרעו את ההסבר המגוחך לגזרים. ההאקר ישי פלד, מנהל פיתוח בסייברביט, הסביר לי שאם האקרים מוצאים חולשה בתיקיית /system/ במכשיר ובאמצעותה משיגים שליטה מלאה (root) בו, לא יעזרו מחיקת נתונים וגם לא איפוס למצב המקורי שלו כפי שהגיע מהמפעל (factory reset) – משום שאלו לא מוחקים את השינויים שההאקר הכניס לאותה תיקייה. כך שהטיפ שנתן דף הפייסבוק “אגף המודיעין של צה”ל” גם מטריח חיילים לשווא לבצע מחיקות ואיפוסים, וגם נותן להם תחושת בטחון כוזבת שהמכשיר שלהם מאובטח ונקי מרוגלות חמאסיות.

בוואלה פרסמו על כך כתבה וקיבלו תגובה מדובר צה”ל: “כחלק מניסיון השתלטות חמאס על הטלפונים של משרתי צה”ל בסדיר ובמילואים הופצו הנחיות להתנהלות זהירה ברשת. בין היתר ניתנו המלצות לפרמוט הטלפון על מנת לצמצם את פוטנציאל הנזק. יודגש, כי פרמוט הטלפון הינו הדרך היחידה להגנה על פרטיותם ועל ביטחונם של המשרתים”.

מתגובת דו”ץ עולה שצה”ל הוא זה שעומד מאחורי הסמס המפוקפק, כתובת השולח הפיקטיבית, הלינק המקוצר, דף הפייסבוק הלא-מאושרר והעצה השגויה. מכך אני מסיק שצה”ל נקט פה בקמפיין טרויאני מבריק, שנועד להדגים לאנשים איך הם נופלים בקלות במתקפת סייבר של הנדסה חברתית, כדי לחסן אותם מפני מתקפות אמיתיות כאלו.

עורכת: אחינעם קפון; טכנאי: עמית פומפס; מגיש: עידו קינן; תוכנית זו שודרה ב-24.1.2017. רבע לדיגיטל משודרת מדי שלישי ב-18:45 בגלצ. ארכיון רבע לדיגיטל; רסס רבע לדיגיטל; פניות לתוכנית: reva@room404.net

תגובות

תגובה אחת לפוסט “לינק מפוקפק בסמס חשוד מסביר איך לא להתגונן מהאקרים של חמאס • גוגל נגד התגוננות מריגול פרסומי • הונאת הקליקים הענקית » רבע לדיגיטל”

פרסום תגובה

עליך להתחבר כדי להגיב.

[…] נסיונות של חמאס לגרום לחיילי צה”ל להדביק את סלולריהם ברוגלות הביא את צה”ל (כנראה שמדובר בצה”ל) לצאת בתחילת השנה בקמפיין סייבראבטחה שהתחזה למתקפת האקרים. הקמפיין כלל סמס מפוקפק מכתובת שולח פיקטיבית; ההודעה כללה לינק מקוצר מפוקפק, שחושף מידע על המקליקים עליו; הפניה מהלינק המקוצר לדף הפייסבוק המפוקפק “אגף המודיעין של צה”ל“ (facebook.com/idfintelligence), שאין לו וי כחול שיאשרר שהוא אכן מייצג את מי שהוא טוען שהוא מייצג, ואיש לא יודע מי באמת עומד מאחוריו; ועצה מפוקפקת, שגויה ומסוכנת שלפיה פירמוט הטלפון הסלולרי יסיר כל רוגלה. פירוט מלא של הבעיות בקמפיין הזה כאן. […]