🍼 פירצה באתר “אגודת אפרת” חשפה פרטי נשים ששקלו הפלה 🍳🍅 <סייברשקשוקה>

אגודת אפרת פונה לנשים יהודיות בהריון ומסייעת להן לא לבצע את ההפלה שביקשו לעבור. פירצת אבטחה באתר חשפה פרטים של נשים שפנו לאגודה, בין השאר לצורך סיוע כספי בגידול הילד העתידי. חובב הסייבראבטחה רן לוקאר מצא את הפירצה, והאגודה סגרה אותה עם פניית חדר 404.

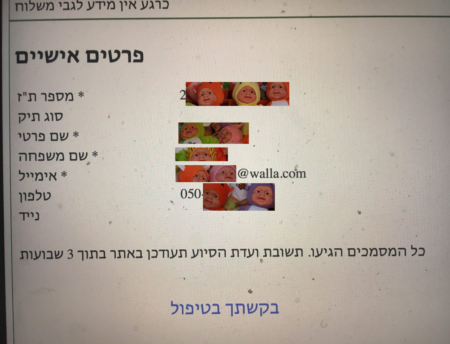

בדף הבית של אתר אפרת, efrat.org.il, הוצג שדה “כניסה אישית למקבלות סיוע”, ובו התבקשו המתגלצ’ות “לכניסה הקישי מספר ת.ז”, מה שעורר את סקרנותו של לוקאר: “באתר לא הופעלה שום הגנה על נתוני משתמשים. הקשתי את מספר תעודת הזהות שלי, וציפיתי שאתבקש להקיש סיסמה. אבל קיבלתי הודעה שאין בקשה לסיוע עבור ת”ז זו”. לוקאר הסיק מכך שאם יזין מסת”ז של אישה שפנתה לאפרת, יקבל אשרור מהאתר שאותה אישה אכן פנתה לאפרת. מאחר שלא היה בידו מסת”ז כזה, הוא ייצר אחד בעצמו: “הקמתי בקשה עבור ת”ז פיקטיבית, ולהפתעתי כשהקשתי את המספר במסך החיפוש – נחשפו בפניי הפרטים שהכנסתי” (“למחרת”, סיפר לוקאר, “חזרו אליי ושאלו אם אני בטוח שפניתי למקום הנכון :)”).

הפרטים שהאתר מחזיר הם שם מלא, מספר טלפון וכתובת אימייל, שהפונה הזינה, וסטטוס טיפול, שנציג אגודת אפרת הזין. “תחשוב שמישהי מוסרת ת”ז כחלק מתהליך חיפוש עבודה”, מסביר לוקאר. “המעסיק הפוטנציאלי מיד יכול לדעת שהיתה בהריון, והמצב הכלכלי שלה היה גרוע עד כדי כך שפנתה לסיוע רווחה מעמותה פרטית. זה מה שכולנו צריכים לחשוב כשאנחנו מוסרים פרטים אישיים”.

זו בפני עצמה פירצת פרטיות חמורה וטפשית ביותר, שכמותה ראינו גם באתרי מפלגת העבודה, הבית היהודי והמטה הלאומי בליכוד: גישה למידע באמצעות מסת”ז בלבד, פריט מידע שקל מאוד להשיג אחרי דליפת האגרון/רשומון, בלי לבצע שום בדיקה נוספת שתאשר שהמתגלץ’ הוא בעליו של אותו מסת”ז. רוצים לדעת אם מישהי פנתה לאגודת אפרת? השיגו את המסת”ז שלה, הזינו אותו לאתר ותגלו. על הדרך תוכלו גם לקבל את האימייל והטלפון שלה, ולדעת אם היא קיבלה סיוע או לא.

אבל אם ננסה להזין מסת”ז אחרי מסת”ז, בסופו של דבר האתר יזהה שאנחנו מנסים לשתות לו את מאגר הנתונים ויעיף אותנו החוצה, נכון?

לא נכון. האתר לא חסם נסיונות להזין מסת”זים שונים מאותו IP ו/או אותו מחשב.

מאחר שטווח המסת”זים האפשרי (כלומר, מספרים שנותנים סיפרת ביקורת נכונה) הוא 40 מיליון. הרצת 40 מיליון בקשות אמנם אורכת זמן רב, אך מאחר שבאתר לא הציבו כל חסימה בפני מתקפת כוח-גס כזאת – למשל, קפצ’ה שתאפשר רק לבני אדם לבצע שאילתות – זה אפשרי.

פנינו לאגודת אפרת בכתובת האימייל באתר במוצאי שבת. קצת פחות מיממה לאחר מכן השיב לנו משה טפנק, כנראה מפתח האתר, שכתב:

מודים לך שיצרת איתנו קשר והבאת את העניין לידיעתינו.

הורדנו כרגע את המדור ואנחנו פועלים לחיזוק האבטחה שלו.

בשלב הראשון, השדה הבעייתי נותר על כנו אבל הזנת מסת”ז הביאה לעמוד שגיאה. בהמשך הוסר השדה כליל.

לוגו המדור 🖌️ חדר 404, עם אייקונים של Adrien Coquet (cc-by) ו-Arthur Shlain (cc-by)

📴 צה”ל מצפה שנסמוך על כישורי הטכנולוגיה שלו כשהוא מדווח על כשלי הטכנולוגיה שלו 🍳🍅 <סייברשקשוקה>

הבוקר, יום העצמאות, החליט צה”ל להשתמש בשיטות של ספאמרי טלמרקטינג והתקשר ממספר חסוי וסימס ממספר מפוברק (כלומר לא מספר של קו טלפון שממנו באמת נשלחה ההודעה), להודיע לחיילי מילואים על גיוס מילואים. אחר כך הוא פרסם בטוויטר הודעה שהחייגן הופעל בטעות.

זה מה שהאקר היה כותב!

— עידוק (@idokius) April 19, 2018

![]()

מדובר באותו צבא ההגנה לישראל שהביא לנו בחודשים האחרונים את שוברי הקופות “אזעקות שווא בדרום”, “מטס מאיים ליום השואה” ומופע זיקוקים בעלות של מאות אלפי דולרים.

אימוני מטס חיל האוויר בירושלים 📸 הדר בן יהודה

בנוסף, הוא שלח סמס מפוקפק שהפנה לעמוד פייסבוק מפוקפק שהמליץ לחיילים לא להאמין לפניות מפוקפקות ונתן עצות סייבראבטחה מפוקפקות – ואז העלים אותו מהרשת, מפעיל מערכת התרעות חסרת אחריות, מחייב מילואימניקים להירשם לאתר שהוא מסרב לערוב לסייבראבטחתו, מסמס כתובות-מקוצרות שחושפות מידע על חייליו, שולח סמסים של מילואימניקים לאנשים הלא נכונים ומתקשה או לא רוצה להפסיק, מספים מילואימניקים ושולח סמסים מכתובות מפוברקות (פירוט של כל הטוב הזה כאן).

כמו כן, ביולי 2014 הטוויטר הרשמי והמאושרר שלו נפל קורבן לקראקרים, שדיווחו בקולו המקוון על דליפה גרעינית בעקבות פגיעת טילים בכור בדימונה. צה”ל הצליח לשמור על הומור מסויים כשכתב לאחר מכן, “אנו מתנצלים על הציוצים הלא נכונים בחשבון הטוויטר שלנו שנפרץ. נילחם בטרור בכל החזיתות, כולל בזירת הסייבר”.

ואחרי כל זה, צה”ל מצפה מאיתנו להאמין לשיחות גיוס מילואים ממספר חסוי (אל תענו לשיחות מחסוי) לסמסים ממספרים מפוברקים? או שהוא מצפה מאיתנו להאמין שהציוץ בטוויטר על תקלת החייגן הוא אותנטי, ולא נסיון של קראקרים אנטי-ישראליים ליירט את גיוס המילואים האמור? איחלתי לסייבר בהצלחה.

לוגו המדור 🖌️ חדר 404, עם אייקונים של Adrien Coquet (cc-by) ו-Arthur Shlain (cc-by)

עוד בנושא אמינות מסרי צה”ל:

🤑 פירצה באפליקציית Checking חשפה צ’קים שצילמו משתמשיה 🍳🍅 <סייברשקשוקה>

אפליקציית צ’קינג (Checking) חשפה צ’קים סרוקים שהעלו משתמשיה, כך גילה חובב הסייבראבטחה רן לוקאר. כשעתיים לאחר פניית חדר 404 למפעילה, חברת צ’קנט פתרונות מימון, היא הודיעה על חסימת הפירצה ([עדכון] לדברי החברה, הפירצה תוקנה מספר דקות לאחר פנייתי [\עדכון], ומסרה כי לא ידוע לה על נסיונות לשימוש לרעה בפירצה.

צ’קינג מאפשרת למשתמשים לסרוק צ’קים דחויים שקיבלו ולקבל הצעות מחיר לניכיון הצ’קים (קבלת סכום הכסף מיד תמורת ריבית). “האם זה בטוח להעלות שיק למערכת”, שואל את עצמו אתר החברה ועונה, “לחלוטין כן. כל התקשורות במערכת מבוצעות באופן מוצפן (SSL), המבטיח הגנה על פרטי השיק”.

“האם מישהו יכול לראות את הסטוריית הניכיונות שלי?”, מתעקש האתר להקשות על עצמו, ומרגיע: “לא. רק אתה רשאי לראות את הסטוריית הנכיונות שלך”.

זה לא מדויק. לוקאר חיטט באפליקציה וגילה שתצלומי הצ’קים עולים למאגר שאפשר לגלוש אליו מהדפדפן – כלומר, בכלל לא משנה אם הצ’ק נשלח בתקשורת מוצפנת (SSL), משום שהוא נשמר בלתי מוצפן באתר בלתי מוגן בפרטי התחברות (שם וסיסמה).

לא רק שקבצי התמונה פתוחים לכל גולש, גם הספרייה שבה הם נמצאים פתוחה, כך שאפשר להסתכל על הרשימה המלאה של התמונות המאוחסנות בה. ואם זה לא מספיק לכם – וזה לא מספיק לכם, חמדנים – שמות קבצי התמונה מורכבים מ”[מספר הצ’ק]-[מספר הבנק]-[מספר החשבון].jpg”, להקל על מורידי התמונות לאנדקס אותן.

באתר מאוחסנים כאלף תצלומי צ’קים, חזית וגב, שצילמו משתמשי האפליקציה. מספר צ’קים במאגר שייכים לצ’קנט פתרונות מימון עצמה, והועלו לשם על ידי מפתחי האפליקציה במסגרת בדיקות.

הנפגעים הם לא רק משתמשי האפליקציה – שהצ’ק נרשם לפקודתם וכך חושף את שמם, ולפעמים את חתימתם בגב הצ’ק – אלא בעיקר האנשים שנתנו להם את הצ’קים הדחויים, ושפרטיהם המלאים נחשפים על גבי הצ’קים.

מה אפשר לעשות עם צילום של צ’ק? לשאוב פרטים מלאים על בעליו – שם, מסת”ז, כתובת, טלפון, פרטי חשבון בנק; לאסוף מודיעין אישי/עסקי על בעל הצ’ק (עם מי הוא עושה עסקים ובאילו סכומים); לזייף אותו; להפקיד את הצ’קים שמועד התשלום שלהם הגיע באמצעות אפליקציות הבנקים (שמאפשרות הפקדה באמצעות צילום); וכו’.

“פעמים רבות, חברות שמות דגש על שיווק, ומתעלמות מההיבטים של אבטחה ופרטיות המשתמשים”, אומר לוקאר. “חברות רבות, שמוקמות על ידי פאונדרים שאינם טכנולוגים אלא אנשי עסקים, שוכרות לצורך זה בתי תוכנה לפיתוח אפליקציות. לעיתים צד השרת וצד הקליינט של האפליקציה מפותחים על ידי חברות שונות, מה שמגדיל את הסיבוך ואת כמות התקלות האפשריות”.

מצ’קנט פתרונות מימון נמסר בתגובה: “לעיתים קרובות אנו מבצעים בדיקות אבטחה פנימיות, כתוצאה מעדכון גרסאות נוצרה פירצה אשר טופלה ותוקנה באותו הרגע. אנו אסירי תודה על שהעניין הובא לתשומת ליבנו, נמשיך להיות קשובים לכל פנייה על מנת להשתדרג למען המשתמשים באפליקציה. כמו כן, חשוב לנו לציין שלא ידוע לנו על ניסיונות של ניצול לרעה”.

לוגו המדור 🖌️ חדר 404, עם אייקונים של Adrien Coquet (cc-by) ו-Arthur Shlain (cc-by)

🤷 המשטרה הצליחה לחשוף כתובות IP של מצלמת מעקב (אבל של עצמה) וגם את הסיסמה (abcd1234) 🍳🍅 סייברשקשוקה

משטרת ישראל רכשה לעצמה מצלמות כבישים חדשות, שאמורות לתעד נהגים שעוזבים את ההגה במהלך הנסיעה. על אחת מהמצלמות לפחות (ואפשר לשער שעל כולן) יש ארבע מדבקות בולטות, ועליהן מספר שנראה כמו טלפון סלולרי, כתובת IP (אולי של המצלמה), כתובת IP נוספת שלצדה המילה wifi (יתכן שמדובר בכתובת הראוטר), וסיסמה.

למה אני יודע את זה? כי חדשות 2 שידרו כתבה בנושא, וראיינו את רס”ר יפתח אדמוני מאגף התנועה של המשטרה, שדיבר כשמלפניו המצלמה האמורה עם המדבקות עליה. המתגלץ’ רותם דותן הבחין במידע ופרסם אותו בפייסבוק.

אני לא יודע מה יותר פוגע בכושר ההרתעה של המשטרה – העובדה שהמידע הזה נחשף לציבור בפריים טיים, העובדה שבכלל יש מדבקות כאלו על המצלמה, או העובדה שהסיסמה היא abcd1234, סיסמה שנבחרה במיוחד להקל על מתקפת מילון של גורי האקרים עצלים במיוחד שאפילו לא רואים חדשות.

(אגב, רה”מ בנימין נתניהו עשה דבר דומה פעם – בפליקר הרשמי של ראש הממשלה פרסמו תמונה שלו מחזיק בטלפון לווייני, כשמספר הטלפון מוצג על מדבקה על גבי הטלפון).

ועוד בנושא עבירות תחבורה וטיפשות ממלכתית: עובד משרד ראש הממשלה ביצע עבירות תנועה, אישה אחרת קיבלה קנסות על העבירות שלו וחשבונות על נסיעות שלו בכבישי אגרה, האיש נתפס במכונית עם מספר רישוי זהה לזה של האישה אך המשטרה שחררה אותו כשאמר שהוא עובד משרד ראש הממשלה, ואז משרד ראש הממשלה פשוט הודה בזיוף הלוחיות עבור עובדיו – זיוף שנעשה בלי לבדוק אם המספר המזוייף כבר תפוס על ידי מכונית אחרת – ושהוא כיסה את העלויות באמצעות כספי המיסים שלנו.

עוד בנושא:

לוגו המדור 🖌️ חדר 404, עם אייקונים של Adrien Coquet (cc-by) ו-Arthur Shlain (cc-by)

הבית היהודי שכח לסגור הדלת 🍳🍅 סייברשקשוקה

אמ;לק: פרטי חברי “הבית היהודי” היו פרוצים לכל דרך אתר המפלגה • המפלגה והרשות להגנת הפרטיות התעלמו יותר מחודש מדיווח בנושא • במפלגה טוענים שהמידע שנחשף ממילא פתוח לציבור, וחסמו היום את הפירצות

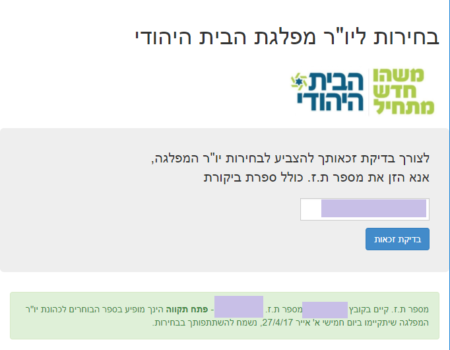

ספר הבוחרים של מפלגת “הבית היהודי” בראשות נפתלי בנט ניתן היה להורדה, בגלל פירצות פרטיות חמורות באתר המפלגה. הפירצות התגלו בבדיקה יזומה שערכנו, רן בר זיק מהבלוג “אינטרנט ישראל” ואני (פירוט טכני של הפירצות אצל בר-זיק). הפירצות חשפו זהות של חברי המפלגה, ועלולות להוות עבירה על חוק הגנת הפרטיות. בעקבות פנייתנו חסמה המפלגה את הפירצה המשמעותית מביניהן.

בשער אתר הבית היהודי הופיעה הפניה לבדיקת חברות במפלגה. בעמוד הבדיקה, בכתובת ysvote.co.il/bait, שבראשו נכתב “בחירות ליו”ר מפלגת הבית היהודי”, התבקשו המצביעים הפוטנציאליים להזין מספר תעודת זהות ולהקליק על כפתור. האתר החזיר תשובה – האם המסת”ז קיים בספר הבוחרים או לא, ואם הוא קיים, גם את שם החבר/ה ועיר המגורים שלו/שלה.

בעמוד בדיקת החברות במפלגה נמצאו פירצות הפרטיות. ראשית, העמוד לא הכיל שום הגנה לווידוא הבעלות של השואל על המסת”ז. פירצה זו מאפשרת לכל גולש לבדוק באתר תעודת זהות של כל אדם, ולגלות אם הוא חבר במפלגה.

העמוד גם לא מוגן מפני מתקפת כוח-פראי (brute force attack), שבה גולש יכול לשלוח שאילתות בזו אחר זו, וגם לא ממתקפה דומה של בוט, שיכול להריץ כמות גדולה של שאילתות בזמן קצר. brute force היא אחת מההתקפות הוותיקות ביותר בתחום המחשוב, וידועה מזה כ-30 שנה. ישנן הגנות רבות שניתן ליישם בקלות על מנת למנוע מתקפה כזו, למשל הטמעת קפצ’ה (אותיות מעוותות, “אני לא רובוט”), הגבלת מספר השאילתות שאפשר לשאול בפרק זמן מוגדר, או מניעת בקשות מרובות מכתובת IP בודדת. בהיעדר ההגנות, הפירצה הזאת איפשרה להאקרים לשלוח, ידנית או באמצעות בוט, שאילתות על כל טווח תעודות הזהות הישראלי, ולהוריד את ספר הבוחרים המלא של המפלגה.

אבטחת המידע של העמוד כל כך עלובה עד שהוא אפילו לא אובטח ב-SSL, כך שהשאילתות והתשובות נשלחו בטקסט נקי ובלתי מוצפן (cleartext). באופן זה, הן חשופות לספק האינטרנט שדרכו הגולש מחובר לאתר, וכן לכל מי שמנטר את התעבורה אל האתר וממנו, מהאקרים ועד ה-NSA.

חוק הגנת הפרטיות מגדיר “נתונים על דעותיו ואמונתו” של אדם – שהשתייכות למפלגה נמנית עליהם – כ”מידע רגיש”. מאגר מידע רגיש חייב ברישום אצל רשם מאגרי המידע, והחוק מטיל אחריות חוקית לאבטח את המידע בו: “בעל מאגר מידע, מחזיק במאגר מידע או מנהל מאגר מידע, כל אחד מהם אחראי לאבטחת המידע שבמאגר המידע”. אבטחת המידע מוגדרת בין השאר כ”הגנה על המידע מפני חשיפה, שימוש או העתקה, והכל ללא רשות כדין”.

ביולי דיווחנו על פירצה דומה (לצד פירצות נוספות) באתר מפלגת העבודה, שקיימה אז את הפריימריז שלה. המפלגה חסמה חלק מהפירצות, ולבסוף סגרה כליל את עמוד בדיקת החברות. עו”ד יהונתן קלינגר מהתנועה לזכויות דיגיטליות הסביר לנו אז כי “העמדת כלי המאפשר לכל אחד המחזיק את מספר הזהות של חברו לברר האם האדם חבר במפלגת העבודה היא עבירה על חוק הגנת הפרטיות, שכן היא מפרה חובת סודיות מפורשת הקיימת בחוק ובהסכם. הפרה זו עשויה לשלוח את מפתחי המערכת לחמש שנות מאסר, ולאפשר תביעה כנגדם על סך של עד 50,000 ש”ח ללא הוכחת נזק. לצערנו, חוק הגנת הפרטיות אינו מאפשר תביעה ייצוגית על פגיעה בפרטיות, ולכן אנחנו מאמינים כי יש לתקן את החוק ולאפשר הענשה של גורמים שמתרשלים בשמירה על המידע הפרטי שלנו”.

בר-זיק דיווח למפלגת הבית היהודי על הפירצות ב-14/11, אולם המפלגה לא השיבה לפנייתו, ובחודש שעבר מאז הפנייה לא סגרה את הפירצות ולא הסירה את העמוד, אף שהבחירות ליו”ר המפלגה התקיימו לפני יותר משמונה חודשים. בר-זיק גם פנה פעמיים, ב-21/11 וב-27/11, לעו”ד עלי קלדרון, הממונה על הפיקוח ברשות להגנת הפרטיות (לשעבר רמו”ט), הרגולטור שאמור לאכוף שמירה על פרטיות במאגרי מידע, וזה לא השיב ולא הביא לסגירת הפירצות.

אתמול ביקשתי תגובה ממפלגת הבית היהודי. הבוקר עמוד הבית של האתר כבר היה מעודכן עם כלי חדש לבדיקת חברות במפלגה. הפירצות נחסמו, וכעת צריך לעבור ריקפצ’ה כדי להציג שאילתה. עם זאת, עדיין אפשר לבדוק כל מסת”ז, ולגלות אם בעליו הוא חבר המפלגה, מה שמו, באיזו עיר הוא גר ומה איזור הבחירה שלו.

תגובות

ממפלגת הבית היהודי נמסר בתגובה:

אתר הבחירות של הבית היהודי פועל על-פי כל התקנים המחמירים הקיימים ופרטי המתפקדים חסויים ונשמרים במחשבי המפלגה.

הקישור שצורף לשאלת הכתב, ישב על ספריה ניסיונית זמנית באתר חברת התוכנה ובעקבות פניית הכתב הקישור הוסר.

הקישור כלל אישור לספר בוחרים ישן בלבד שאיננו בתוקף וללא פרטיהם האישיים של המתפקדים. אלו פרטים שפתוחים בפני הציבור ואינם חסויים.

הערות לתגובה:

“אתר הבחירות של הבית היהודי פועל על-פי כל התקנים המחמירים הקיימים” – לא, הוא לא, כפי שאפשר לראות מהפירצות ומהעובדה שאפילו SSL לא היה שם.

“פרטי המתפקדים חסויים ונשמרים במחשבי המפלגה” – וכמו כן היו זמינים לכל גולש דרך עמוד בדיקת החברות הפרוץ.

“הקישור שצורף לשאלת הכתב, ישב על ספריה ניסיונית זמנית באתר חברת התוכנה ובעקבות פניית הכתב הקישור הוסר” – זה עמוד בדיקת חברות במפלגה שלונקק מדף הבית הרשמי של המפלגה, לא ממש מעניין אותי איפה הוא יושב ומי מפעיל אותו עבור המפלגה. אגב, הספריה הזאת כל כך זמנית שהפירצות קיימות לפחות מאוגוסט השנה, ואפשר להניח שאף מוקדם יותר, לאור העובדה ששימשה לבדוק חברות במפלגה לצורך השתתפות בבחירת היו”ר בסוף אפריל.

“הקישור כלל אישור לספר בוחרים ישן בלבד שאיננו בתוקף וללא פרטיהם האישיים של המתפקדים. אלו פרטים שפתוחים בפני הציבור ואינם חסויים” – אם מדובר בספר בוחרים ישן, שאינו בתוקף ואין בו פרטים אישיים של המתפקדים, והמידע פתוח בפני הציבור – מדוע הסירה המפלגה את העמוד, כשהיא פוגעת ביכולתו של הציבור להשיג את המידע? אם הפרטים הללו אכן פתוחים בפני הציבור, אשמח לקבל מהמפלגה עותק של ספר הבוחרים המלא שלה. הכתובת שלי: ido@room404.net.

עו”ד יהונתן קלינגר מהתנועה לזכויות דיגיטליות התייחס גם הוא לטענה הזאת:

המידע על האם אדם מסוים הוא חבר מפלגה הוא מידע אישי שיכול להוות גם שיוך פוליטי. עצם החשיפה שלו היא פגיעה בפרטיות. עצוב לשמוע שעוד מפלגה פוליטית לא עומדת בהוראות חוק הגנת הפרטיות, הקובעות כי על בעל מאגר מידע למנוע גישה לא מורשית.

בין אם מדובר ברשימה עתיקה ובין אם לא, ובין אם מדובר בספריה נסיונית ובין אם לא, מדובר במחדל אבטחה שיכול להוביל למאסר של מנהלי המאגר.

זו לא הפעם הראשונה שפוליטיקאים מפקירים את הפרטיות שלנו, ואם זו רמת האבטחה שהם מפעילים על מאגרים שלהם, אני אופתע אם הם יקדמו חוקים להגנה על מידע פרטי.

המפלגה לא התייחסה לשאלה על התעלמותה מהדיווח של בר-זיק לפני חודש.

מהרשות להגנת הפרטיות נמסרה האין-תגובה “איננו מתייחסים לנושא הספציפי, ומכל מקום הרשות להגנת הפרטיות אינה מגיבה בנושאי אכיפה עד לתום הליכים וגיבוש מסקנות”.

גם הרשות לא התייחסה לשאלה על התעלמותה מהדיווח של בר-זיק לפני חודש.

מהרשות הלאומית להגנת הסייבר נמסר אחה”ץ, אחרי הפרסום:

אין ספק כי הנושא מהווה בעיית אבטחה.

לצערנו נראה כי האתר כבר לא זמין אך עברנו על הדו”ח באתרכם ונראה כי נאסף מספיק מידע על מנת לפנות לבעלי האתר ולפעול לפתרון הבעיה.

• הפוסט עודכן לאחרונה ב-17/12/2017

לוגו המדור 🖌️ חדר 404, עם אייקונים של Adrien Coquet (cc-by) ו-Arthur Shlain (cc-by)

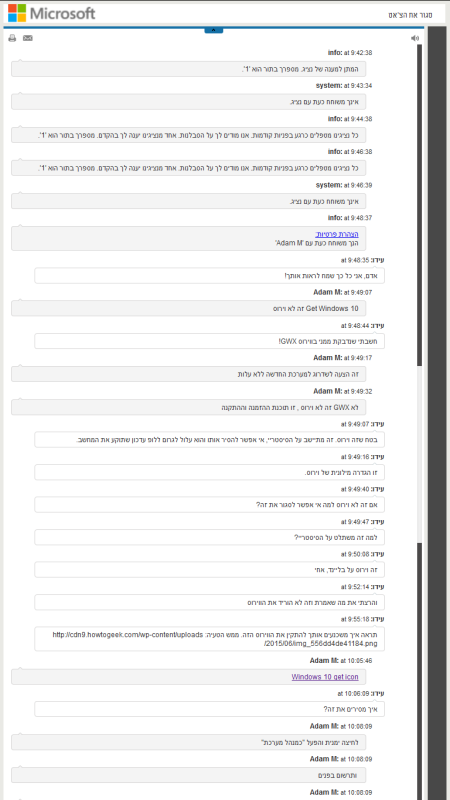

כך תתמודדו עם Fąčeƅõõk Šĕčủŗıtƴ

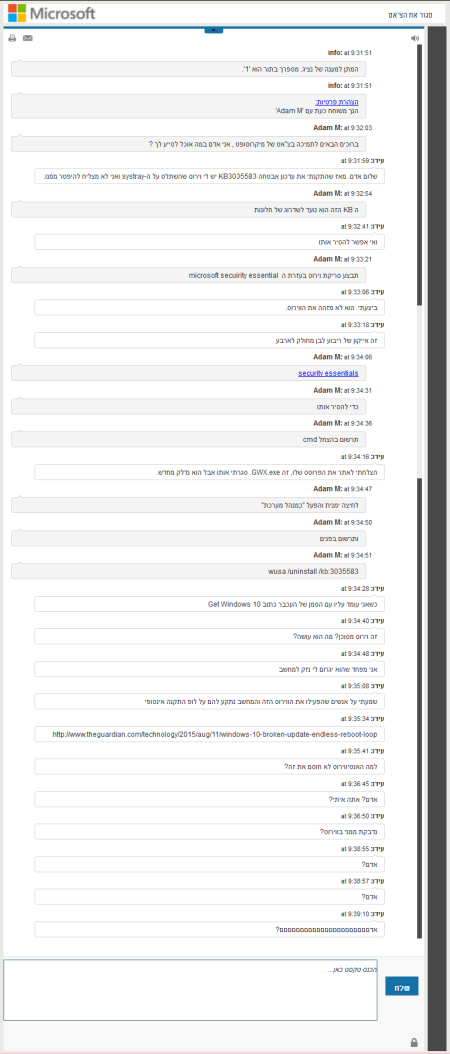

היזהרו מהווירוס GWX.exe, שמבטיח לכם חונמה מזיקה בשם Windows 10

וירוס בשם GWX.exe תוקף משתמשי חלונות 7 ו-8.

הווירוס מתחזה לעדכון KB3035583 של מיקרוסופט, שמוצג ככזה שכדאי להתקין כדי “לפתור סוגיות בחלונות”.

אחרי ההתקנה ואתחול מחדש, הווירוס שותל ב-Systray אייקון שנראה כמו הלוגו של חלונות בשחור-לבן.

הווירוס לא מספק דרכים לסגירתו או להסרתו. סגירת הפרוסס שלו, GWX.exe, עוזרת רק לטווח קצר, משום שהוא מפעיל את עצמו מחדש.

כשמרחפים מעל האייקון עם העכבר מופיע הכיתוב “Get Windows 10”, והקלקה עליו פותחת חלון שמבטיח למשתמש חונמה (תוכנה חינמית) בשם “Windows 10”.

כידוע, גורמים זדוניים מפתים את המשתמש להתקין חונמות שנראות תמימות, ואז גורמים לו נזק למחשב באמצעות אותן חונמות. לפי דיווחים בתקשורת, משתמשים שניסו להוריד את החונמה “Windows 10” נקלעו ללופ של הורדה בלתי נפסקת של החונמה, שתקעה להם את המחשב.

במיקרוסופט ישראל לא מודים בקיומו של הווירוס, ומכנים אותו “הצעת השדרוג לחלונות 10”. איש תמיכה של החברה הציע לי להיכנס כמנהל מערכת, להפעיל את ה-CMD ולכתוב את הפקודה

wusa /uninstall /kb:3035583

אולם הווירוס לא התרשם, ונשאר בסיסטריי.

ההצעה השנייה שלו היתה להתקשר למיקרוסופט ישראל ולבקש שיתחברו אלי למחשב מרחוק ויסירו את הווירוס.

אעדכן כשאמצא פתרון מוכח להסרת הווירוס שלא כולל חדירה של עובדי מיקרוסופט למחשב שלי.

האקרים זדוניים במרחק פעימת לב מרצח סגן נשיא ארה”ב

דיק צ’ייני חשש שפרצנים יתנקשו בחייו על ידי פריצה אלחוטית לקוצב הלב שלו • חמש שנים אחר כך, התנקשות כזאת כיכבה בפרק של “הומלנד” • הפרק נתן השראה להאקר, שהצליח לפרוץ קוצבי לב אך מת שבוע לפני הדגמה בכנס האקרים

סגן נשיא ארה”ב לשעבר דיק צ’ייני חשש מהתנקשות בחייו מצד קראקרים (פרצני מחשב זדוניים), שישגרו לקוצב הלב שלו פקודה לגרום לו לדום לב. שנים אחר כך צפה צ’ייני בהתנקשות כזאת בסגן הנשיא בסדרה הבדיונית “הומלנד”. רק לפני חודשיים אמור היה האקר לחשוף בכנס האקרים בלאס וגאס פירצה בקוצבי לב שמאפשרת לחסל מרחוק אנשים שמכשיר כזה מושתל בגופם, אולם מת שבוע לפני הכנס בנסיבות שטרם הובררו.

צ’ייני, שהתחיל את הקריירה הפוליטית שלו בימי הנשיא ניקסון, נבחר לסגנות הנשיאות ביחד עם הנשיא הרפובליקני ג’ורג’ וו. בוש בשנת 2000 ושירת בתפקיד שתי קדנציות. צ’ייני סובל מבעיות לב במשך שנים, עם חמישה התקפי לב שהראשון בהם בגיל 37 והשתלת לב בגיל 71, לפני כשנה וחצי.

ב-2007 הוחלף קוצב הלב של צ’ייני, והקרדיולוג שלו, ג’ונת’ן ריינר, נטרל את האפשרות לשלוט בו אלחוטית. ריינר סיפר על כך בראיון לד”ר סנג’אי גופטה בתוכנית התחקירים “60 דקות”, שתשודר היום (א’), סיפר ריינר: “היה נראה לי שזה רעיון גרוע שלסגן נשיא ארה”ב יהיה מכשיר שמישהו בחדר המלון הסמוך או במורד המדרגות יוכל להיכנס אליו, לפרוץ אליו, וחששתי שמישהו יוכל להרוג אותך”, סיים את דבריו כשהוא פונה לצ’ייני, הישוב לידו.

בדצמבר 2012 שודר הפרק “לבבות שבורים” בסדרה “הומלנד”, שבו האקר מחסל את סגן הנשיא על ידי שליחת פקודה אלחוטית לקוצב הלב שלו להגביר את קצב הלב, מה שגורם להתקף לב ומביא למותו. צ’ייני צפה בפרק הזה, וסיפר בראיון ל”60 דקות”: “הייתי מודע לסכנה, אם תרצה, שהיו קיימות. אבל מצאתי את זה אמין, כי ידעתי, מהנסיון שלנו, ומהצורך בכיוונון של המכשיר שלי, שזה היה תיאור מדויק של מה שהיה אפשרי”. צ’ייני ורופאו ריינר התראיינו כדי לקדם את מכירות ספרם החדש, “לב: אודיסיאה רפואית אמריקאית” (“Heart: An American Medical Odyssey”).

רעיון דומה, בקנה מידה רחב הרבה יותר, הוצג בסדרת הרשת “H+”, שעלתה לשידור ברשת באוגוסט 2012, ומציגה עולם שבו לשליש מהאוכלוסיה מותקן שתל שאוסף מידע רפואי על המתרחש בגופם, מחבר אותם לרשת ומשדר מידע ישירות לעיניהם. בפרק הראשון בסדרה חודר וירוס מחשב אל הרשת של השתל, וכל המושתלים צונחים אל הקרקע ומתים מיד.

נסיון החיסול הבדיוני ב”הומלנד” וב”H+” וחששו של צ’ייני אינם מדע בדיוני, אלא ניצניו של איום ממשי. האקר בשם ברנבי ג’ק, שהתפרסם כשהדגים פריצה לכספומטים שגרמה להם להשפריץ שטרות לכל עבר, הציג בתחילת 2012 השתלטות על מכשיר להזרקת אינסולין, אשר מושתל בחולי סכרת. הפירצה שמצא איפשרה לו, ממרחק של כמאה מטר, לשלוט בכמות האינסולין המוזרק, דבר שיכול להביא למותו של המושתל. הוא הביא את הפירצה לידיעת יצרני המכשיר, כדי שיוכלו לחסום אותה. באמצע 2013 סיפר ג’ק שהצליח לפרוץ לקוצבי לב ודפיברילטורים, לאחר שהפרק של הומלנד נתן לו השראה לבחון את פגיעות המכשירים הללו. “זה בטח לקח לי בסביבות שישה חודשים, מהינדוס-לאחור ומציאת הפגמים דרך פיתוח התוכנה ועד לניצול נקודות התורפה”, סיפר בראיון למגזין וייס בחודש יוני. תוכנה שכתב איפשרה לו לשלוט בהם מרחוק ולבצע פעולות כמו כיבוי, שינוי נתונים ושליחת פקודה לדפיברילטור לתת ללב שוק חשמלי של 830 וולט, כולם בעלי פוטנציאל הריגה של המושתלים.

https://www.youtube.com/watch?v=YJ8PZeRwweA

הוא מת בסוף יולי, שבוע לפני הצגת הפירצה בכנס האקרים בלאס וגאס.

ביוני השנה, הרבה אחרי פירצת מכשיר האינסולין וקצת לפני ההדגמה שבוטלה של פריצת הקוצבים והדפיברילטורים, פרסם מנהל המזון והתרופות האמריקאי (FDA) אזהרה לבתי חולים, יצרני ציוד רפואי ומהנדסים ביורפואיים מפני מתקפות סייבר על מכשירים רפואיים המושתלים בגוף, כמו קוצבי לב ודפיברילטורים. ה-FDA הזהיר מפני סכנות למכשירים רפואיים שמוכרות למשתמשי מחשבים וטלפונים סלולריים: פירצות במוצרי מדף, אי עדכון גירסאות תוכנה, דליפה של סיסמאות, שליטה אלחוטית וחדירת רושעות (תוכנות שמבצעות פעילות זדונית) דרך רשתות תקשורת פנימיות וחיצוניות. באזהרה נכתב כי “מכשירים רפואיים רבים מכילים מערכות מחשב מוטמעות שניתן לשנות בהן הגדרות, ואלו פגיעים לפירצות סייבראבטחה. בנוסף, מאחר שיותר ויותר מכשירים רפואיים מחוברים דרך האינטרנט, רשתות של בתי חולים, מכשירים רפואיים אחרים וסמרטפונים, יש סכנה גוברת של פירצות סייבראבטחה, שעלולות להשפיע על תפקודו של המכשיר הרפואי”.

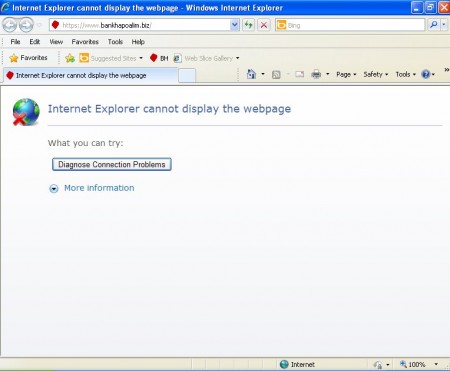

בנק הפועלים חוסם גולשים מחו”ל. רשימת המדינות החסומות סודית

תקציר מנהלים

אתר בנק הפועלים, קצת כמו פנדורה, לא עובד מחו”ל (לפעמים).

תקציר

אם יש לך חשבון עסקי בבנק הפועלים ואתה הולך להיות בחו”ל, קח בחשבון ש*אולי* לא תהיה לך גישה לאתר. למה אולי? כי הבנק לא יגיד לך איזה מדינות חסומות או מתי. אתה תושב חו”ל ורוצה לגשת לאתר? תשכח מזה, או תעבור למדינה המאושרת על ידי הבנק (אבל אל תשאל את הבנק מה מאושר, שם לא יגידו לך).

הסיפור הארוך

לפני כשנה, כש”ההאקר הסעודי” פרסם ברשת פרטים של כמה עשרות אלפי כרטיסי אשראי שנגנבו מאתרים ישראליים, היה גל של אתרים ישראלים שהתחילו לחסום גישה לאתר מארצות שנראו להם חשודות. בנק ישראל הורה אז לבנקים לחסום את אתריהם לגישה מכתובות IP ספציפיות מערב הסעודית, איראן ואלג’יריה. כיוון שישראלים לא ממש יודעים מה חשוד (למשל, כל האסיאתים כידוע נראים אותו הדבר), בערך חצי מאוכלוסית העולם נחסמה (הבנקים הבינלאומי ודיסקונט, למשל, חסמו כליל את הגישה לאתריהם מחו”ל). אני יודע את הסיפור כי אני מסתובב הרבה בחו”ל, בעיקר באסיה, וחוויתי את החסימות, וגם כי אושיית אינטרנט ישראלית פנתה אלי אז לנסח הסבר “ממומחה אבטחת מידע” למה לחסום גאוגרפית זה לא עוזר בגרוש מבחינת אבטחת מידע, אבל מזיק מכל בחינה אחרת. איכשהו אחרי קצת זמן השטות הזאת נעלמה, והפסיקה החסימה תלוית הגאוגרפיה, ואז שכחתי מכל העניין.

לאחרונה, בפתאומיות, קיבלתי דז’ה-וו-אול-אובר-אגיין. גיליתי שאי אפשר לגלוש לאתר העסקי של בנק הפועלים, שם יש לנו חשבון. הם חוסמים לגמרי גישה לאתר (לא נותנים איזו הודעה). זה גרם לי כמה שעות של תסכול כי חשבתי שהבעיה היא באתר שלהם (שיורד מדי פעם) או בדפדפן (כי הרי הם מאפשרים להשתמש רק באקספלורר, ואני משתמש באקספלורר רק עבור אתר הבנק). כיוון שהייתי בדרום קוריאה, ואיכשהו נזכרתי בסיפור שהבאתי במבוא, התחברתי דרך VPN כדי לקבל כתובת אמריקאית. הפלא ופלא – אם אתה “אמריקאי”, האתר עובד.

הבעיה עם חסימה גאוגרפית היא שהיא תחסום הרבה לקוחות לגיטימים. כאן נתתי דוגמה ללקוח משלם (אני) שנמצא בארץ אחרת – אין ספק לאף אחד שמדובר בי ולא בתוקף, אז למה לחסום אותי בכל זאת? חלק אחר מהלקוחות יחסמו בגלל שמאגר הנתונים שמסווג למדינות אינו מושלם, והוא עשוי לחשוב שמישהו בכפר סבא נמצא ברשות הפלסטינית. חלק נוסף יחסם בגלל שהאינטרנט היא רשת גלובלית: מישהו שמשתמש ברשת של חברה יפנית עשוי לצאת לאינטרנט עם כתובת ביפן.

אבל גם מבחינת החסימה עצמה, היא לגמרי לא אפקטיבית. ההתקפות נעשות דרך מחשבי “זומבי” (רשת של מחשבי זומבי נקראת “בוטנט”) שהם מחשבים מכל העולם שתקפו אותם ומשתמשים בהם בתור בסיס תקיפה (דמיין את המחשב של הדודה בתור בסיס מחבלים קטן). במלים אחרות, ההתקפה על הבנק תגיע, כמעט תמיד, ממחשב בארה”ב, או באירופה או אפילו בישראל – מחשב של דודה מסכנה שלא הספיקה לעדכן את הדפדפן או הורידה בטעות רושעה. לסיכום, לא חסמנו את ההתקפה עצמה אבל כן חסמנו לקוחות לגיטימים. זה ילד פוסטר לאיך שלא עושים אבטחה.

שלחתי לבנק דואל, דרך ממשק “צור קשר” באתר העסקי. קצת סקרן אותי לדעת אם תהיה להם סיבה לגיטימית לחסימה, ובעיקר רציתי לדעת איזה מדינות חסומות (מסיבות פרקטיות; אנחנו מבצעים את כל הפעולות בחשבון דרך האתר, ואני צריך לדעת אם האתר יעבוד לי, או שאני צריך לבקש ממישהו לעשות את זה מהארץ במקומי. סין, למשל, כבר לא מרשה תעבורת VPN, ואם סין חסומה, לא תהיה לי גישה לאתר בכלל. אני נמצא בסין פעם בחודש, בערך).

הייתי שמח לדעת מה הסיבה שלא ניתן לגשת לאתר מכתובות IP בקוריאה?

הגישה היתה פתוחה עד לפני מספר ימים ללא כל בעיה.

אם ברצונכם להשאר הבנק הראשון בישראל, כדאי שתקחו בחשבון שיש אנשי עסקים שנמצאים בחול חלק מהזמן, וצריכים גישה לחשבון העסקי.

אודה על תשובה בהקדם.

– Aviram

באותו יום קיבלתי את התשובה המדהימה-ולא-מפתיעה-כאחת הבאה:

אבירם שלום,

תודה על פנייתך,

בהתאם להוראות אבטחת מידע, וכפעולת מנע אל מול האיום המתגבר לאחרונה ברשת האינטרנט, הוחלט לחסום באופן זמני את הגישה לאתרי בנק הפועלים ממדינות מסוימות בחו”ל.

אנו מבצעים הערכת מצב באופן סדיר, ומקווים לחדש את הגישה לאתרים בהקדם.

נשמח לעמוד לשירותך במוקד שירות לקוחות האינטרנט בטלפון 2409*, 03-6532409

אנו מתנצלים על חוסר הנוחות.

* לשירותך תמיד

שירות לקוחות פועלים באינטרנט בנק הפועלים

זה הזכיר לי את השיטה הצה”לית של איך בודקים איזה מחשב מחובר לארון התקשורת לשקע 152. ככה: אתה מנתק את הכבל שמחובר לשקע 152, ומחכה לראות מי מתלונן שלא עובד לו המחשב. כשיוסי מתלונן, אתה רושם “יוסי” ליד שקע 152, וממשיך לשקע 153. בנק הפועלים רצה לראות מה יקרה שהוא מנתק את התקשורת לאתר ממדינה X. האם יפסקו ההתקפות? (ספוילר: לא). האם יתלוננו לקוחות? (ספוילר: למי אכפת).

כיוון שהמייל הסתיים ב”אנו מתנצלים”, חשבתי שאולי לא הובן חומרת המצב. למשל, אולי הם חושבים שגישה לאתר בנק הוא לא דבר שכל כך חשוב לחברה עסקית, או אולי הם ציפו ממני לקפוץ לסניף המקומי של בנק הפועלים בקוריאה. שמתי לב, גם, ששכחתי לשאול איזה מדינות חסומות – שהרי התשובה שלהם אמרה שיש “מדינות מסוימות”. החלטתי להדגיש את הבעייתיות:

כיוון שמדובר במניעת שירות מלקוח, אני דורש לדעת:

– מאיזה מדינות מתקיימת החסימה (על מנת שלא יהיו לי הפתעות נוספות)

– מתי תהיה אותה “הערכת מצב”אולי לא הבנתם את חומרת הבעיה, אתם מונעים ממני לחלוטין גישה לאתר כשאני בחו”ל. הגישה לאתר חשובה במיוחד למי שאין לו קשר טלפוני עם הבנק ולא יכול להגיע לסניף באופן פיזי כדי לבצע פעולות בסיסיות.

– Aviram

כאן עבר הבנק להגנת ה”למען ילדינו”. כלומר, “מטעמי סודיות”. סליחה, “מטעמי אבטחת מידע”. מישהו צריך להמציא משפט שמקביל ל”הפטריוטיות הוא מפלטו של הנבל” אבל עם אבטחת מידע.

אבירם הנכבד,

תודה על פנייתך

מטעמי אבטחת מידע, הבנק שומר לעצמו את הזכות לפי הצורך, לחסום גישה ממדינות שונות בחו”ל.

במידה והינך שוהה באופן קבוע בחו”ל, באפשרותך לפנות למוקד “פועלים באינטרנט” לבדיקת חלופות לשימוש באתר במדינה בה אין את האפשרות לגלוש לאתר הבנק מסיבות אבטחה.

בנוסף לכך, מטעמי סודיות אין באפשרותינו למסור את שמות המדינות מהן לא ניתן לגלוש לאתר הבנק.

מתנצלים על אי הנוחות.

לשירותך תמיד

שירות לקוחות פועלים באינטרנט

בנק הפועלים

אתה מבין? יש להם “חלופות” לאינטרנט. האם מדובר על אינטרנט2? או שאולי יש לבנק BBS שאפשר לחייג אליו במודם? אינטרנט מעל יונים? (סוף סוף RFC 1149!)

(אגב, אחרי סיפור ההאקר הסעודי, כשאתרים ישראליים, חלקם ממלכתיים, חסמו גישה מחו”ל, הם חסמו גישה לגוגלבוט, הבוט של גוגל שמאנדקס אותם, מה שאמר שגוגל הוריד אותם מהרשת אחרי שבוע. במלים אחרות, הם עשו DDoS לעצמם. על זה ברוס שנייר אומר: כשאתה נותן לחובבנים לעשות אבטחה, אתה מקבל אבטחה חובבנית).

בבנק הפועלים סירבו בכל תוקף להגיב.

אבירם חניק הוא מנכ”ל חברת אבטחת מידע. הסיפור התפרסם במקור בגירסה שונה בטור “השרת” במדור fi בגליון פברואר 2013 של מוסף פירמה של גלובס

המאגר הביומטרי: אגדות ושקרים בעלון פרסומי

בחודשים הקרובים, ככל הנראה, כשתגשו למשרד הפנים, יבקש מכם בצורה יפה ומנומסת הפקיד לתת את טביעות האצבע שלכם ולחייך יפה למצלמה כדי לקבל תעודות חכמות. לצורך כך הפיקה רשות האוכלוסין וההגירה עלון שכותרתו “מתקדמים לתיעוד חכם: שותפים למהלך לאומי”. אלא, שיש כמה דברים ששוכחים לומר לכם בחוברת, שכל מטרתה להציג איזה נפלא יהיה אם המדינה תחזיק עליכם מידע שיוכל, בסופו של דבר, להסתובב באינטרנט ביחד עם שאר המידע שהמדינה כבר אספה עליכם.

אני יודע שלשבת ולענות לטענות של משרד הפנים מקבע אותנו לשיח שהם הציגו, ולכן אני רוצה קודם להציג את הגירסה שלנו: כדי לנהל תיעוד חכם לא צריך מאגר ביומטרי; את זה לא אני אמרתי, אלא מבקר המדינה אמר פעם אחר פעם, כשכתב בדוחות שלו, ביחד עם דיווח על דליפת מרשם האוכלוסין, כי אין צורך להצמיד את התעודות החכמות עם מאגר ביומטרי. השימוש היחיד למאגר ביומטרי הוא להעביר למשטרה, לשב”כ ולרשויות אחרות את המידע האישי ביותר שלכם, כדי שהם ישתמשו בו ביד חופשית.

אז בואו נתחיל לפרוש את שקרי משרד הפנים, ראשון ראשון ואחרון אחרון.

“מדינת ישראל תחל להנפיק תעודות זהות ודרכונים חכמים מדגמים חדשים ועמידים בפני זיוף”. ובכן, כן. תעודות הזהות הנוכחיות במצב כל כך רע, שאפילו כרטיס הסטודנט או כרטיס הספריה שלכם קשה יותר לזיוף. אבל, שני דברים קטנים: הראשון הוא שאת תעודות הזהות החכמות באותו הסגנון כבר זייפו לפני מספר שנים. קבוצת האקרים בשם THC זייפה את הדרכון הביומטרי של אלביס פרסלי ועברה איתו במעבר גבול. אז כן, כבר בכותרת משקרים לכם. כן, התעודות יהיו קשות יותר לזיוף, אבל הבעיה השניה היא בעצם בכך שאכן, התעודות קשות לזיוף, אבל מה שלא קשה לזייף היא הביומטריה שלכם. עו”ד אפי פוקס הצליח כבר לזייף את טביעת האצבע של עצמו ולעבוד על מאגר ביומטרי אחר, של לשכת התעסוקה. אז כן: מרגע שטביעת האצבע שלכם מזהה אתכם, אז אין על מה לדבר: קל לזייף טביעת אצבע, קשה לזייף תעודה.

נמשיך עם השקרים; “מדי שנה אובדים ונגנבים למעלה מ-130,000 תעודות זהות ולמעלה מ-22,000 מסמכי נסיעה”. אכן, יש ספקות לגבי המספרים האלה והם משקפים גם תעודות שהושחתו, או שסתם התיישנו, וגם לא ממש משקפות את מספר התעודות הגנובות, אבל מה ששוכחים לומר הוא שגם בלי המאגר הביומטרי אפשר לטפל בתעודות הגנובות והאבודות (זוכרים: קשה לזייף את התעודות, אז אם הן אבדו הן חתיכת פלסטיק לא שימושית).

הפסקה השניה היא שממשלת ישראל עוסקת מזה שנים בנסיון להחלפת תעודות הזהות ומסמכי הנסיעה. וזה נכון; מבקר המדינה כבר התריע כי המדינה גוררת את תהליך ההנפקה הרבה מעבר לצורך. ואתם יודעים מה הסיבה לכך? ובכן, התעקשותו של משרד הפנים להקים מאגר ביומטרי ולא רק להנפיק תעודות חכמות. באחד הדיונים בכנסת אמר מאיר שטרית, שהיה פעם שר הפנים, כי “יכולתי לעשות לעצמי חיים קלים ולומר למה לי מאגר… יכולתי לעשות לעצמי חיים קלים ולומר שבעצם למה לי מאגר, אני רוצה לעשות כותרות, אני אפיק תעודות זהות… אני למרות זאת החלטתי – אפשר להפיק תעודות בלי מאגר מיידית כמעט – כן ללכת להקמת מאגר עם העיכובים”. כלומר, מדוע מדינת ישראל מעכבת? כי היא רוצה להחזיק את הפרטים שלכם במאגר מרכזי. אמרו מעתה: המדינה הפקירה אותנו לאורך שנים כדי להביא אותנו למצב כזה, ורק כדי שעכשיו יכריחו אותנו לתת את טביעת האצבע.

אז מה באמת יתרונות התיעוד החכם? ובכן, היתרון העיקרי הוא בתעודות החכמות ולא במאגר הביומטרי. אכן, באמצעות תעודות חכמות אפשר לבצע לא מעט פעולות מול משרדי הממשלה. אלא, שביחד עם היתרון הזה מגיעה הסכנה הבלתי נמנעת של המאגר. המאגר הוא פגיעה ממשית בפרטיות. אכן, אתם מכירים מאגר שלא דלף? כבר היום מרשם האוכלוסין שלנו מסתובב באינטרנט, אבל לא רק זה: תחשבו רגע על השירות הצבאי. אתם זוכרים כמה היה קל ללכת לחבר בבקו”ם כדי לדעת מה הקב”א והדפ”ר של כל אחד? עכשיו יהיה קל באותה המידה לגורמי פשיעה ללכת ולקבל את טביעות האצבע שלכם.

אז במה שונות התעודות החכמות מהתעודות הקיימות? כן. התעודות יותר בטוחות. אבל כמו שאמרנו, גם הן לא בטוחות לגמרי מזיוף. היתרון העיקרי שלהן הוא בכך שאם אבדה תעודה, אפשר לבטל אותה מרחוק. העניין הוא אבל, שלא צריך מאגר ביומטרי בשביל זה, והמדינה דוחפת לכם את המאגר בכח.

כיצד אפשר לקבל תעודה חכמה? בשביל לקבל תעודה חכמה תצטרכו לנדב למדינה את המידע הביומטרי שלכם. בחודשים הקרובים פקידי משרד הפנים הולכים להפעיל עליכם לא מעט לחץ, ולהתעקש שתתנו את המידע. אתם צריכים לזכור שלאותו פקיד יש אינטרס שתתנו את המידע. מידע שהמדינה מחזיקה לא ימחק ככל הנראה לעולם, וכמה שיותר אנשים יתנו את טביעת האצבע שלהם, כך יפחת הסיכוי שהמדינה תתפכח ותגיד “אנחנו יכולים גם לתת תעודות חכמות בלי מאגר ביומטרי” ולתת לכם להנות מבטחון רב יותר גם בלי לשמור את טביעות האצבע שלכם.

מה יעשה במידע הביומטרי? המידע ישמר במאגר שתהיה גישה אליו, בסופו של דבר, לכמה עשרות אלפי עובדי מדינה ועובדי קבלן. אז מה הסיכוי שהמידע הזה לא יסתובב באינטרנט? אפס. אבל את זה לא אני אומר, אומר את זה משה בסול, מי שהיה ראש יחידת אבטחת מידע במשרד ראש הממשלה. גם בסקר אובייקטיבי שביצע מכון “מאגר מוחות” התגלה ששני שליש מהציבור מאמינים ששהמאגר ידלוף לגורמי פשיעה. אז למה כן לתת?

מה המאגר הביומטרי ומה תפקידו? גם כאן משקר משרד הפנים, שאומר שהדרך היחידה למנוע מזייפנים וגורמי טרור לנסות לגנוב את זהותך היא מאגר. ההיפך: יותר קל לזייפנים לגנוב את הזהות אם היא מאוחסנת במאגר (זוכרים: יש את מרשם האוכלוסין באינטרנט). רשימה ארוכה של מומחים באו והציעו למשרד הפנים לשמוע דרכים אחרות, אבל זה לא הסכים. ככה, בצורה פשוטה, מפקירים אתכם.

כיצד יאובטח המאגר? גם כאן מעיפים עלינו שקרים יפים. אכן, המידע במאגר יוגדר “סודי ביותר”, אז מה? המידע במרשם האוכלוסין הוא לא סודי? מעבר לזה, אתם יודעים מה עוד היא המטרה של ההגדרה כסודי? המאגר הביומטרי לא כפוף לחוק חופש המידע. כלומר, אנחנו כציבור לא נדע אפילו אם המידע שלנו דלף ומה עובדים מושחתים עשו איתו. מעבר לזה, אם לאף אחד לא תהיה גישה למאגר, אז איך בדיוק ישתמשו בו כדי לזהות אנשים? השקר הדק של “לאף אחד אין גישה” לא עומד מול מאגר שיצטרך לטפל בעשרות אלפי בקשות כל יום.

ואז משרד הפנים כותב “מה קורה בעולם”. שום דבר ממה שכתוב שם לא ממש נכון: באף מדינה בעולם לא מכריחים את כל האזרחים לתת גם את טביעת האצבע וגם את צילום הפנים. הסיבה לכך? זה פשוט לא נחוץ. אין אף מדינה דמוקרטית שצריכה מאגר ביומטרי של אזרחים, אלא רק של פושעים. בעולם אכן מנפיקים תעודות זהות חכמות, כמו שהיה יכול להיות בישראל לפני עשור אם לא היו מתעקשים להגניב לנו את המאגר הביומטרי.

להפצת מאמר זה בפורמט של עלון הקליקו כאן והורידו גירסת פידיאף. טקסט: יהונתן קלינגר. גרפיקה: הגר צימרמן ביקובסקי. הפקה: עידו קינן.

יהונתן קלינגר הוא עורך דין העוסק בתחום דיני המידע וכותב את הבלוג Intellect or Insanity. קלינגר כתב על המאגר הביומטרי שאינו אתר קופונים בגליון ינואר 2012

יהונתן קלינגר הוא עורך דין העוסק בתחום דיני המידע וכותב את הבלוג Intellect or Insanity. קלינגר כתב על המאגר הביומטרי שאינו אתר קופונים בגליון ינואר 2012